★昆侖數智科技有限責任公司鄧田,董黎芳,徐軼,王宏巖

摘要:基于油氣田工業控制系統現場RTU/PLC與上級控制層之間通訊存在的網絡安全問題,本項目進行了集設備接入認證、數據傳輸加/解密和抗攻擊防護于一體的安全防護技術的研究與分析,研發了一套工業控制系統一體化防護系統,并在油氣典型場站得到了成功的應用,實現了數據加密可信傳輸、設備接入認證與指令級防護。

關鍵詞:工業控制系統;一體化防護;加/解密技術;接入認證技術;深度包檢測技術

工業控制系統是DCS、PLC、SCADA等多種類型控制系統的總稱[1],屬于重要的關鍵信息基礎設施。早期工業控制系統在架構搭建、通訊協議等方面均未考慮網絡安全設計。兩化融合、數字化轉型等業務的發展和推動,帶來了工業控制系統的網絡安全問題,國家、行業、企業等相繼加大了工業控制系統的網絡安全投入[2]。2017年6月1日實施的《中華人民共和國網絡安全法》規定了關鍵信息基礎設施的運行安全,2019年12月1日實施的“等保2.0”更是將工業控制系統安全納入了新型應用安全擴展要求。而石油石化作為關鍵信息基礎設施的重要組成部分[3],其網絡安全直接關系到國家能源戰略安全。

1 油氣田工業控制系統存在的安全問題

油氣田工業控制系統主要由油氣井現場數據采集和實時監控,以及礦區的SCADA調度中心組成。油、氣井口和一些無人值守的閥室、站,其特點是溫度要求范圍大、環境比較惡劣,常使用RTU/PLC系統[4];到了礦區往往要求多系統集成,常建設一個SCADA調度中心,用于轄區內各工業控制系統實時數據的接入。

在油氣田工業控制系統架構中,SCADA調度中心普遍通過Modbus/TCP協議對現場的RTU/PLC等進行數據采集與指令控制,存在數據傳輸過程無接入認證、無權限控制問題,且數據采用明文傳輸,只需借助簡單技術手段,即可實現入侵與數據截獲篡改,存在嚴峻的安全風險[5]。

(1)缺少接入認證:終端無需認證即可接入系統,在網內形成數據通道。

(2)數據明文傳輸:實時生產與控制狀態數據在未加密的情況下傳輸可被輕易截取。

(3)缺少權限控制:無任何控制手段,數據、指令可被輕易復制和篡改,可實現對控制中心入侵或對現場控制器進行非法讀寫控制,極易導致生產安全事故。

因此加固油氣田工業控制系統的安全性變得極為必要。

2 油氣田工業控制系統一體化安全防護技術分析

鑒于油氣田工業控制系統存在的安全問題,我們研究了集設備接入認證、數據傳輸加/解密和抗攻擊防護于一體的安全防護技術,實現了油氣田場站到SCADA調度中心生產數據的安全可信傳輸。其關鍵技術包括以下幾個方面:

(1)數據傳輸加密/解密技術:評估適用于場站到調度中心建設模式的加/解密的算法,在確保數據通信實時性、可靠性的前提下實現數據加密傳輸。

(2)設備接入認證技術:通過對數字簽名、驗簽技術的研究,實現生產網內接入設備的鑒別與認證。

(3)數據解析與防護技術:通過對工業網絡報文的深度解析,梳理業務指令以及業務數據的內容,建立合法行為模型,采用“黑+白”名單雙重防護機制,拒絕不可信的訪問與控制,實現指令級的安全防護。

2.1 數據傳輸加/解密技術

工業通信網絡中存在著嚴重的數據安全隱患,容易遭受到破壞數據完整性的攻擊,如錯誤數據注入攻擊、重放攻擊等,而數據加密作為一種保護數據完整性和機密性的手段,可以有效地阻止上述攻擊[6]。出于工控協議數據加解密的安全性以及性能的考慮,可以采用非對稱加密和對稱加密混合型方式。其中非對稱算法可以實現密鑰的協商過程,為數據傳輸提供公鑰;對稱算法可以實現數據加/解密傳輸。

對稱加密算法:通過比較DES、3DES、AES三種加密算法,如表1所示,從安全性以及性能上考慮,選擇AES加密算法采用128位密鑰長度。

表1 對稱加密算法比較表

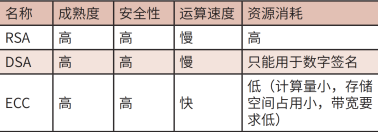

非對稱加密算法:通過比較RSA、DSA、ECC三種加密算法,如表2所示,選擇ECC加密算法[7],其性能更好、安全性更高、抗攻擊性強、計算量小、處理速度快、帶寬要求低。當對長消息進行加解密時,三類密碼系統有相同的帶寬要求,但應用于短消息時ECC帶寬要求卻低得多。對于油氣田使用3G無線傳輸的場站,低帶寬的現狀使ECC在無線網絡領域具有廣泛的應用前景,密鑰強度選擇160位。

表2 非對稱加密算法比較表

以圖1為例,數據傳輸加解密過程如下:

圖1 數據傳輸加解密過程示意

(1)當上位機需要發送數據查詢/命令請求時,加/解密平臺與加/解密終端首先通過TCP三次握手建立連接,然后加/解密終端與加/解密平臺通過非對稱加密的方式,協商后續數據通信的對稱加密密鑰;

(2)當數據加密密鑰協商完成,加/解密平臺通過該密鑰對數據請求進行加密,然后發送到加/解密終端,加/解密終端收到加密后的請求,將其解密,然后以明文形式發送到現場RTU設備;

(3)現場RTU設備處理完上位機經過解密后的明文請求后,以明文形式將應答結果發送到加/解密終端;

(4)加/解密終端通過協商后的對稱密鑰對數據進行加密,然后將加密后的應答數據傳送到加/解密平臺;

(5)最后加/解密平臺將加密后的應答報文解密,并發送到上位機系統中。

2.2 接入認證技術

目前工業控制系統缺乏統一的接入認證技術,即使某一個產品制造商會針對其所屬的工控設備加入接入認證技術,但是現場同一套控制系統中多家品牌、多個型號的組合現象非常普遍,所以從根本上來說也不能解決接入認證的問題。因此可以考慮研發單獨地接入認證系統,其由接入認證設備和接入認證平臺組成,在不影響工業控制系統實時性、通訊穩定性的基礎上,可以實現以下兩個方面的認證:

(1)認證平臺與認證終端的認證:對設備的認證信息在兩端進行預制,預制的認證信息采用系統本身的加密通道與數字簽名技術進行安全傳輸,認證終端必須通過認證平臺認證成功后,才能開啟后續數據通道。

(2)認證終端與后端接入設備的認證:認證終端部署于RTU/PLC系統數據出口端,其防護范圍內的RTU/PLC控制器、攝像機等IP網絡元件,通過在設備中進行MAC與IP地址綁定和設置黑/白名單,實現接入認證,避免非法設備接入。

2.3 數據解析與防護技術

工業控制系統的安全防護技術更多的是基于各大主流工業控制協議,因此可采用DPI深度包解析技術,形成協議識別與匹配技術方案,并建立防護模型。

(1)DPI深度包檢測技術研究[9]

通過對網絡通訊的原始數據包捕獲,DPI技術可實現對應用層數據的應用協議識別、數據包內容檢測與深度解碼,它基于應用數據的“特征值”、應用層協議與行為模式三種方式進行數據檢測。

(2)協議識別與匹配技術

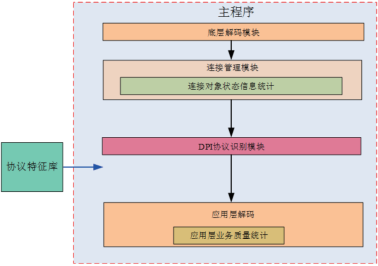

當數據流到達應用層后,基于源地址、源端口、目的地址、目的端口、傳輸層協議進行網絡會話管理,并根據協議特征庫對每個會話進行協議識別,流程如圖2所示。

圖2 協議識別流程

采用“特征字”識別技術與應用層網關識別技術相結合的方式進行傳輸協議識別,在完成識別后,業務數據的處理采用DPI深度包解析的技術進行處理與匹配,如圖3所示。

圖3 DPI解析匹配流程

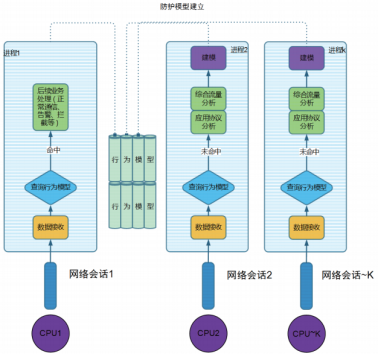

(3)防護模型

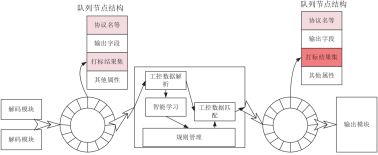

防護模型采用自適應的方式,其基于硬件CPU的資源占用情況,自動調整執行的進程數量,可有效降低數據處理過程中的數據同步工作所占的開銷。數據流通過時,首先查詢已有行為模型,如果匹配,直接進入后續輸出隊列(正常通信、告警、攔截等);若不匹配,將通過應用協議分析、綜合數據流量分析等方式建立其行為模型。防護模型流程如圖4所示。

圖4 防護模型流程示意圖

3 油氣田工業控制系統一體化防護系統應用場景

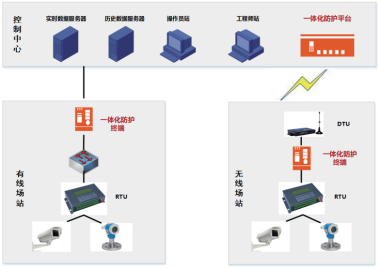

基于以上的技術研究,我們在實際的科研項目上研發了一體化安全系統,其分別由一體化防護平臺和一體化防護終端組成,可實現數據加密可信傳輸、設備接入認證與指令級防護。油氣田工業控制系統一體化安全防護系統如圖5所示。

(1)一體化防護終端:部署于場站工業控制系統網絡出口(如RTU、PLC等),對接入場站工業控制系統網絡的設備進行認證與防護,同時對與調度中心進行通訊的生產數據進行加/解密,以保障工業控制系統的本質安全。

(2)一體化防護平臺:部署于SCADA調度中心,通過ACL協議將擬實施的有線或無線場站數據傳輸至該服務器,可以進行數據加/解密、報文/密文輸出與防護系統配置管理。該方式可實現指定場站的數據處理,不影響其他場站的數據傳輸與控制,有效降低現場試驗安全風險。

圖5 油氣田工業控制系統一體化安全防護系統部署圖

通過部署一體化防護系統,可以加固井站與上級控制層(中心站、RCC等)之間數據傳輸與指令下達的安全性,從而提升系統整體安全性:

(1)井站與上級控制系統所有數據、控制指令加密可信傳輸;

(2)生產網內接入設備的鑒別與認證;

(3)部署防護策略,實現權限控制與指令級防護。

4 總結與展望

基于一體化防護技術研發的產品已經在油氣典型場站中得到了成功的應用,實踐證明了一體化防護技術可廣泛應用于油氣田行業工業控制系統,并具有數據加密、解析、防護等功能,可有效消除數據傳輸泄密安全隱患,防止非法攻擊。

然而在當前工業互聯網新形勢下,安全問題越來越重要,攻擊手段的多樣化對工業控制系統的安全防護技術提出了更高要求,因此需要更多的實踐才能更好地去迭代促進技術的成熟,需要更多的業務場景去證明解決方案的可行性與優勢。

作者簡介:

鄧 田(1979-),男,重慶人,工程師,學士,現就職于昆侖數智科技有限責任公司,研究方向為油氣領域工業控制系統安全、物聯網安全等。

參考文獻:

[1] GB/T 30976.1-2014, 工業控制系統信息安全第一部分評估規范[S].

[2] 康榮保, 張曉, 杜艷霞. 工業控制系統信息安全防護技術研究[J]. 通信技術, 2018 (8) : 1965 - 1971.

[3] 中央網絡安全和信息化領導小組辦公室, 網絡安全協調局. 國家網絡安全檢查操作指南[Z]. 2016 : (6).

[4] 岳妍瑛, 王彬. 油田工業控制系統信息安全淺析[J]. 自動化博覽, 2013 (3) : 38 - 42.

[5] 聞宏強, 李富勇, 等. Modbus/TCP協議安全性分析與防護技術探討[J]. 物聯網技術, 2018 (11) : 34 - 35.

[6] 梁耀, 馮冬芹, 等. 加密傳輸在工業控制系統安全中的可行性研究[N]. 自動化學報, 2018 (3) : 434 - 442.

[7] 梁玉英. 基于Java語言的ECC加密技術研究[J]. 電腦與電信, 2018 (37) : 7 - 9.

[8] 呂迪, 賈志洋. 常用數據加密技術的對比研究[J]. 網絡安全技術與應用, 2014 : (2).

[9] 張靜, 周佐. 防火墻深度包檢測技術研究及算法改進[J]. 自動化與儀器儀表, 2018 (3) : 46 - 50.

摘自《自動化博覽》2023年3月刊

案例頻道

案例頻道